S'applique À : ThreatSync

Certaines des fonctionnalités décrites dans cette rubrique sont uniquement proposées aux participants du programme ThreatSync Bêta. Si une fonctionnalité décrite dans cette rubrique n'est pas disponible dans votre version de WatchGuard Cloud, il s'agit d'une fonctionnalité proposée uniquement en version bêta.

En tant que Service Provider WatchGuard, vous pouvez créer des modèles de stratégie d'automatisation ThreatSync qui incluent plusieurs stratégies d'automatisation, puis attribuer le modèle aux comptes Subscriber ou aux groupes de comptes que vous gérez.

Les modèles de stratégie d'automatisation vous permettent d'appliquer des stratégies d'automatisation de manière cohérente sur les comptes gérés et les groupes de comptes, et de gagner du temps lorsque vous configurez ThreatSync pour de nouveaux comptes.

Vous pouvez attribuer plusieurs comptes gérés au même modèle. Cependant, vous ne pouvez attribuer un compte Subscriber qu'à un seul modèle de stratégie d'automatisation.

- Si vous attribuez un compte à un deuxième modèle, le nouveau modèle remplace le premier.

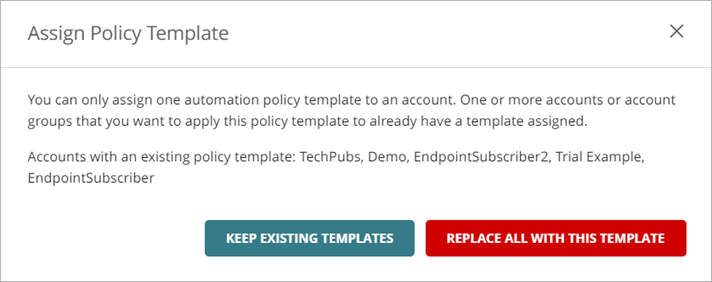

- Si vous attribuez plusieurs comptes à un modèle et que certains de ces comptes sont déjà attribués à un modèle, vous devez opter pour conserver ou remplacer les modèles existants de ces comptes.

Lorsque vous attribuez des modèles de stratégie d'automatisation à des comptes, ces derniers peuvent afficher les stratégies des modèles dans la liste des Stratégies d'Automatisation, mais ils ne peuvent pas les modifier.

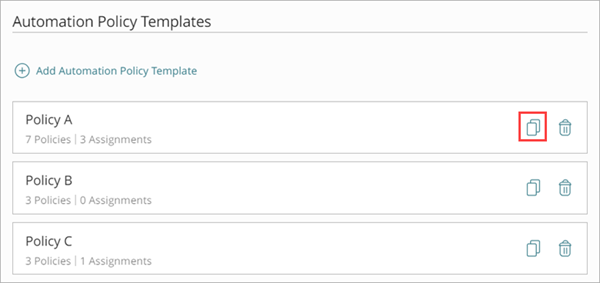

Sur la page Modèles de Stratégie d'Automatisation, vous pouvez :

- Ajouter un Modèle de Stratégie d'Automatisation

- Copier un Modèle de Stratégie d'Automatisation

- Supprimer un Modèle de Stratégie d'Automatisation

- Afficher les Comptes Gérés Possédant des Stratégies d'Automatisation au Niveau du Compte

Ajouter un Modèle de Stratégie d'Automatisation

Lorsque vous créez un modèle de stratégie d'automatisation, vous attribuez des comptes au modèle et ajoutez des stratégies d'automatisation. Lorsque vous ajoutez ou modifiez les stratégies d'un modèle, les comptes attribués obtiennent automatiquement les stratégies mises à jour.

Vous pouvez modifier l'ordre de priorité des stratégies d'automatisation d'un modèle de sorte de les classer de haut en bas. Si un incident répond aux conditions configurées dans plusieurs stratégies, ThreatSync exécute l'action spécifiée dans la stratégie la mieux classée qui s'applique. Chaque action recommandée pour un incident est évaluée individuellement en fonction d'une stratégie. Si un incident ne présente pas d'action recommandée correspondant à l'action spécifiée dans la stratégie, cette stratégie est ignorée. Pour de plus amples informations, accédez à Priorité des Stratégies d'Automatisation ThreatSync.

Les stratégies d'automatisation attribuées par un modèle s'affichent en premier dans la liste des stratégies du compte Subscriber.

Pour ajouter un modèle de stratégie d'automatisation :

-

Dans le Gestionnaire de Comptes, sélectionnez le compte Service Provider.

Pour sélectionner votre propre compte Service Provider, sélectionnez Vue d'Ensemble. Vous pouvez également sélectionner un compte Service Provider de niveau 2. -

Sélectionnez Configurer > ThreatSync.

La page Modèles de Stratégie d'Automatisation s'ouvre.

- Cliquez sur Ajouter un Modèle de Stratégie d'Automatisation.

La page Ajouter un Modèle de Stratégie d'Automatisation s'ouvre.

- Saisissez le Nom de votre modèle de stratégie d'automatisation.

- (Facultatif) Saisissez la Description de votre modèle de stratégie d'automatisation.

- Dans la zone de texte Attributions, cliquez sur Ajouter des Comptes.

La boîte de dialogue Ajouter des Comptes s'ouvre. - Sélectionnez le compte ou le groupe de comptes auquel vous souhaitez attribuer le modèle.

Vous ne pouvez attribuer un compte qu'à un seul modèle. Si vous attribuez un compte à un deuxième modèle, le premier modèle est supprimé. - Si vous tentez d'attribuer un modèle de stratégie d'automatisation à plusieurs comptes ou groupes de comptes et que certains de ces comptes possèdent déjà un modèle attribué, la boîte de dialogue Attribuer un Modèle de Stratégie s'ouvre. Sélectionnez l'une de ces options :

- Conserver les Modèles Existants — Attribue le nouveau modèle uniquement aux comptes sélectionnés qui ne possèdent pas de modèle existant. Les comptes possédant des modèles existants les conservent.

- Tout Remplacer par Ce Modèle — Attribue le nouveau modèle à tous les comptes sélectionnés.

- Cliquez sur Ajouter.

- Répétez les étapes 6 à 9 pour chaque compte que vous souhaitez ajouter.

- Ajoutez les stratégies d'automatisation que vous souhaitez inclure dans le modèle. Pour de plus amples informations, accédez à Ajouter une Stratégie d'Automatisation à un Modèle.

- Cliquez sur Enregistrer.

Ajouter une Stratégie d'Automatisation à un Modèle

Lorsque vous ajoutez une stratégie d'automatisation, vous spécifiez les conditions et les actions que ThreatSync exécute en réponse à un incident. Votre compte Service Provider comprend des stratégies d'automatisation par défaut configurées avec les paramètres recommandés. Vous pouvez modifier les stratégies par défaut et configurer des stratégies d'automatisation ThreatSync supplémentaires en fonction des exigences de votre réseau.

Les stratégies d'automatisation par défaut de ThreatSync sont désactivées par défaut. Pour les nouveaux comptes, les stratégies d'automatisation par défaut apparaissent sur la page Stratégies d'Automatisation. Pour les comptes existants, vous devez cliquer sur Générer les Stratégies Par Défaut sur la page Stratégies d'Automatisation pour les afficher dans votre liste de stratégies d'automatisation. Nous vous recommandons d'activer les stratégies d'automatisation par défaut afin de pouvoir vous concentrer sur les incidents qui nécessitent une enquête et un traitement manuels.

Pour de plus amples informations concernant les stratégies d'automatisation par défaut de ThreatSync, accédez à À Propos des Stratégies d'Automatisation ThreatSync.

Pour ajouter une stratégie d'automatisation à un modèle :

- Ajoutez ou modifiez le modèle de stratégie d'automatisation.

- Cliquez sur Ajouter une Stratégie d'Automatisation.

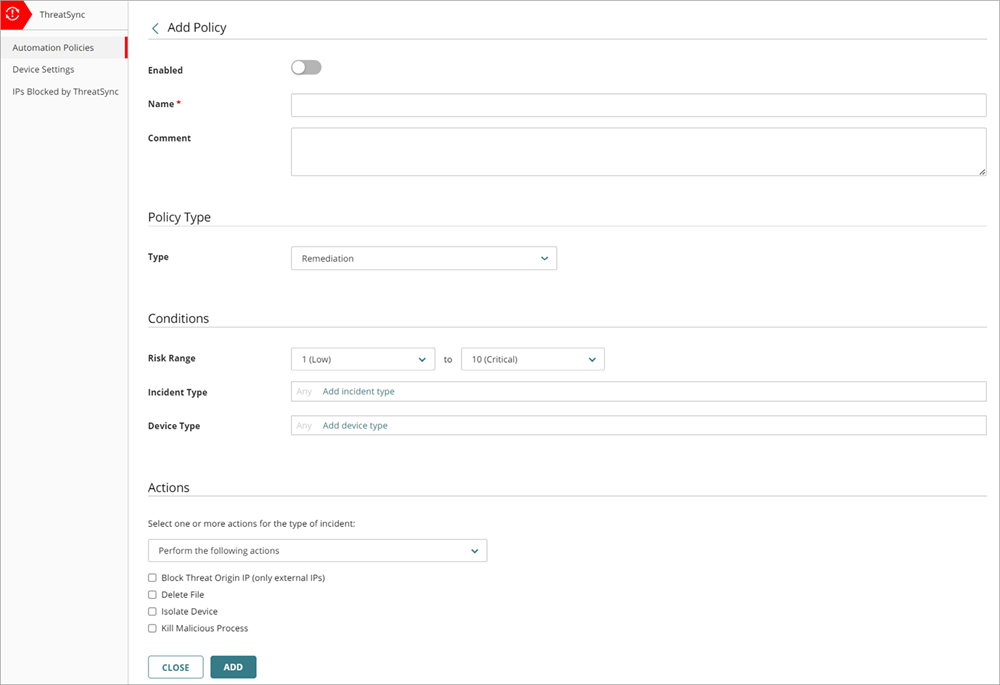

La page Ajouter une Stratégie s'ouvre.

- Pour activer la nouvelle stratégie, cliquez sur l'option Activé.

- Saisissez le Nom de votre stratégie ainsi que d'éventuels commentaires.

- Dans la section Type de Stratégie, dans la liste déroulante Type, sélectionnez le type de stratégie que vous souhaitez créer :

- Traitement — La stratégie d'automatisation effectue les actions de traitement spécifiées pour les incidents répondant aux conditions.

- Clôturer — La stratégie d'automatisation fait passer les incidents répondant aux conditions à l'état Clôturé.

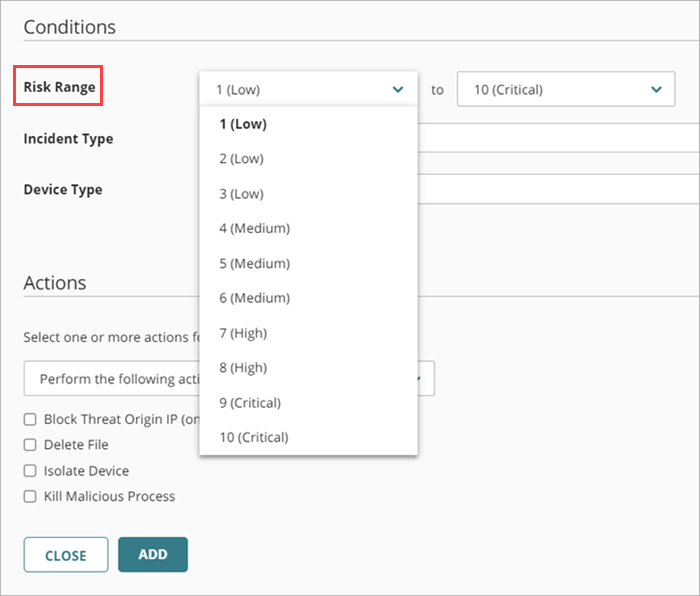

- Dans la section Conditions, spécifiez les conditions qu'un incident doit remplir de sorte que cette stratégie d'automatisation s'applique :

- Plage de Risques — Spécifiez une plage de niveaux de risque d'incidents. Pour de plus amples informations, accédez à Niveaux de Risque et Indices de ThreatSync.

- Type d'Incident — Sélectionnez un ou plusieurs types d'incident parmi les suivants :

- Stratégie de Sécurité Avancée — Exécution de scripts malveillants et de programmes inconnus employant des techniques d'infection avancées.

- Exploit — Attaques tentant d'injecter du code malveillant de manière à exploiter des processus vulnérables.

- Tentative d'Intrusion — Événement de sécurité lors duquel un intrus tente d'accéder sans autorisation à un système.

- IOA — Les Indicateurs d'Attaque (IOA) sont des indicateurs présentant une forte probabilité de constituer une attaque.

- URL Malveillante — URL créée de manière à disséminer des malwares tels que les logiciels de rançon.

- IP Malveillante — Adresse IP liée à une activité malveillante.

- Malware — Logiciel malveillant conçu pour endommager, perturber et accéder sans autorisation à des systèmes informatiques.

- PUP — Programmes Potentiellement Indésirables (PPI) susceptibles d'être installés lors de l'installation d'autres logiciels sur un ordinateur.

- Virus — Code malveillant s'introduisant dans des systèmes informatiques.

- Accès avec Informations d'Identification — Incident AuthPoint indiquant des tentatives de compromission des informations d'identification du compte.

- Point d'Accès Malveillant — Point d'accès sans fil non autorisé connecté à votre réseau ou fonctionnant dans votre espace de fréquences.

- Type de Périphérique — Sélectionnez un ou plusieurs types de périphériques parmi les suivants :

- Firebox

- Endpoint

- AuthPoint

- Point d'Accès

-

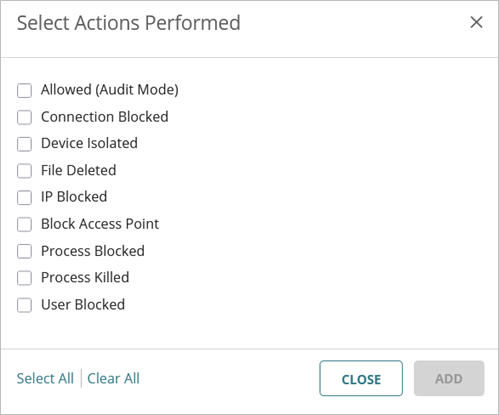

Actions Effectuées — Sélectionnez une ou plusieurs actions exécutées en réponse à un incident (stratégie de type Clôturer uniquement).

- Autorisé (Mode Audit) — Incident détecté mais aucune action exécutée, car le périphérique est en mode Audit.

- Connexion Bloquée — Connexion bloquée.

- Processus Bloqué — Processus bloqué par un périphérique d'endpoint.

- Périphérique Isolé — La communication avec le périphérique a été bloquée.

- Fichier Supprimé — Le fichier a été classifié en tant que malware et supprimé.

- IP Bloquée — Les connexions réseau à destination et en provenance de cette adresse IP ont été bloquées.

- Bloquer le Point d'Accès — Les connexions des clients sans fil à ce point d'accès malveillant sont bloquées.

- Processus Terminé — Processus terminé par un périphérique d'endpoint.

- Détecté — Incident détecté, mais aucune action n'a été exécutée.

- Utilisateur Bloqué — Accès avec Informations d'Identification au cours duquel l'utilisateur a été bloqué dans AuthPoint.

- Dans la section Actions, indiquez dans la liste déroulante si vous souhaitez effectuer ou bloquer les actions spécifiées.

- Perform (Exécuter) — ThreatSync exécute les actions spécifiées en réponse aux nouveaux incidents répondant aux conditions de la stratégie.

- Prevent (Empêcher) — ThreatSync empêche les actions spécifiées. Pour créer une exception à une stratégie Perform (Exécuter) plus large, vous pouvez ajouter une stratégie contenant l'action Prevent (Empêcher) et la classer avant l'autre stratégie dans la liste des stratégies. Une stratégie avec l'action Empêcher n'empêche pas l'exécution manuelle d'une action par un opérateur.

- Sélectionnez une ou plusieurs actions à effectuer ou bloquer parmi les suivantes :

- Bloquer l'IP d'Origine de la Menace (IP externes uniquement) — Bloque l'adresse IP externe liée à l'incident. Lorsque vous sélectionnez cette action, tous les Fireboxes où ThreatSync a été activé sur le compte WatchGuard Cloud bloquent les connexions en provenance et à destination de l'adresse IP.

- Supprimer le Fichier — Supprime le fichier signalé lié à l'incident.

- Isoler le Périphérique — Isole l'ordinateur du réseau afin d'empêcher la propagation de la menace ou bloquer l'exfiltration de données confidentielles. Lorsque vous sélectionnez Isoler le Périphérique comme action, vous pouvez spécifier des exceptions d'isolation pour autoriser la communication à partir des processus que vous sélectionnez. Pour de plus amples informations, accédez à Exceptions d'Isolement.

- Bloquer le Point d'Accès — Bloque les connexions des clients sans fil aux points d'accès malveillants.

- Terminer le Processus Malveillant — Termine un processus ayant démontré un comportement malveillant lié à l'incident.

- Clôturer l'Incident — Fait passer l'incident à l'état Clôturé (type de stratégie Clôturer uniquement).

Si le type de stratégie est Close (Clôturer), l'action Clôturer l'Incident est sélectionnée automatiquement et vous ne pouvez pas sélectionner une autre action.

- Cliquez sur Ajouter.

La nouvelle stratégie est ajoutée à la liste des stratégies.

Exceptions d'Isolement

Lorsque vous choisissez Isoler le Périphérique comme action dans une stratégie d'automatisation, vous pouvez créer des exceptions à l'isolement pour autoriser les communications à partir de processus spécifiques.

Pour créer une exception d'isolation dans une stratégie d'automatisation :

- Sur la page Ajouter une Stratégie, dans la section Actions, sélectionnez Isoler le Périphérique.

La section Isoler le Périphérique s'affiche. - Activez Options Avancées.

La section Options Avancées s'affiche.

- Dans la zone de texte Autoriser la Communication à partir de ces Processus, saisissez le nom des processus que vous souhaitez autoriser en tant qu'exceptions à l'isolation. Par exemple, saisissez chrome.exe pour autoriser la communication avec Google Chrome.

- (Facultatif) Si vous souhaitez qu'un message s'affiche sur les périphériques isolés, activez l'option Afficher le Message sur le Périphérique et saisissez un message personnalisé dans la zone de texte Afficher le Message sur le Périphérique. Si vous ne souhaitez pas qu'un message s'affiche sur les périphériques isolés, désactivez l'option Afficher le Message sur le Périphérique.

- Cliquez sur Ajouter

Désactiver une Stratégie d'Automatisation dans un Modèle

Sur la page Modifier le Modèle de Stratégie d'Automatisation, vous pouvez désactiver une ou plusieurs stratégies d'automatisation dans un modèle puis les activer ultérieurement.

Pour désactiver une stratégie d'automatisation dans un modèle :

- Dans le Gestionnaire de Comptes, sélectionnez le compte Service Provider. Pour sélectionner votre propre compte Service Provider, sélectionnez Vue d'Ensemble. Vous pouvez également sélectionner un compte Service Provider de niveau 2.

-

Sélectionnez Configurer > ThreatSync.

La page Modèles de Stratégie d'Automatisation s'ouvre. - Sélectionnez le modèle pour lequel vous souhaitez désactiver la stratégie d'automatisation.

La page Modifier le Modèle de Stratégie d'Automatisation s'ouvre. - Dans la ligne de la stratégie d'automatisation, désactivez l'option Activé.

- Cliquez sur Enregistrer.

Supprimer une Stratégie d'Automatisation d'un Modèle

Sur la page Modifier le Modèle de Stratégie d'Automatisation, vous pouvez supprimer une stratégie d'automatisation d'un modèle.

Pour supprimer une stratégie d'automatisation d'un modèle :

- Dans le Gestionnaire de Comptes, sélectionnez le compte Service Provider. Pour sélectionner votre propre compte Service Provider, sélectionnez Vue d'Ensemble. Vous pouvez également sélectionner un compte Service Provider de niveau 2.

-

Sélectionnez Configurer > ThreatSync.

La page Modèles de Stratégie d'Automatisation s'ouvre. - Sélectionnez le modèle dont vous souhaitez supprimer une stratégie d'automatisation.

- À côté du nom de la stratégie que vous souhaitez supprimer, cliquez sur

. Cliquez sur Supprimer.

. Cliquez sur Supprimer. - Cliquez sur Supprimer.

- Cliquez sur Enregistrer.

Copier un Modèle de Stratégie d'Automatisation

Sur la page Modèles de Stratégie d'Automatisation, vous pouvez copier un modèle d'automatisation et l'utiliser comme point de départ pour un nouveau modèle.

Pour copier un modèle de stratégie d'automatisation :

- Dans le Gestionnaire de Comptes, sélectionnez le compte Service Provider. Pour sélectionner votre propre compte Service Provider, sélectionnez Vue d'Ensemble. Vous pouvez également sélectionner un compte Service Provider de niveau 2.

-

Sélectionnez Configurer > ThreatSync.

La page Modèles de Stratégie d'Automatisation s'ouvre. - Dans la ligne du modèle que vous souhaitez copier, cliquez sur

.

.

- Sur la page Copier un Modèle de Stratégie d'Automatisation, saisissez un Nom pour le nouveau modèle.

- Apportez les modifications nécessaires au modèle, le cas échéant.

- Ajouter des affectations

- Ajouter ou supprimer des stratégies

- Activer ou désactiver les stratégies

- Cliquez sur Enregistrer.

Supprimer un Modèle de Stratégie d'Automatisation

Sur la page Modèles de Stratégie d'Automatisation, vous pouvez supprimer un modèle d'automatisation s'il n'est attribué à aucun compte que vous gérez.

Pour supprimer un modèle de stratégie d'automatisation :

- Dans le Gestionnaire de Comptes, sélectionnez le compte Service Provider. Pour sélectionner votre propre compte Service Provider, sélectionnez Vue d'Ensemble. Vous pouvez également sélectionner un compte Service Provider de niveau 2.

-

Sélectionnez Configurer > ThreatSync.

La page Modèles de Stratégie d'Automatisation s'ouvre. - Sur la ligne du modèle que vous souhaitez supprimer, cliquez sur

.

.

- Cliquez sur Supprimer.

- Cliquez sur Enregistrer.

Afficher les Comptes Gérés Possédant des Stratégies d'Automatisation au Niveau du Compte

Sur la page Modèles de Stratégie d'Automatisation, vous pouvez afficher une liste de vos comptes gérés avec des stratégies d'automatisation au niveau du compte et déployer toutes les modifications de la stratégie en attente.

Pour déployer les modifications de la stratégie en attente d'un ou plusieurs comptes gérés :

- À côté du compte géré dont les modifications de la stratégie sont en attente, cliquez sur Déployer.

- Pour déployer les modifications de la stratégie en attente de plusieurs comptes gérés, cliquez sur Déployer Toutes les Modifications En Attente.

Les modifications sont déployées dans le moteur de décision ThreatSync, qui envoie ensuite les actions aux périphériques ou services WatchGuard lorsque des incidents correspondent à la stratégie d'automatisation.

À Propos des Stratégies d'Automatisation ThreatSync

Gérer les Stratégies d'Automatisation ThreatSync (Subscribers)